AWS Certificate Manager(ACM)

즉, 앞에서 알아본 SSL인증서를 AWS에서 만들어줄 수 있는 서비스

일반적인 인증서(사설인증서)는 기한만료면 갱신작업이 필요하지만,

AWS에서 발급받은 인증서(공인인증서)는 13개월마다 자동으로 갱신되는 장점이 있음

단, 비용은 인증서 값이 아니라 트래픽에 대해서만 청구

사설 인증서 요청

1. 인증서 생성

테스트 상황

CA기관으로부터 발급받은 인증서가 없으니까 무료로 만드는 인증서(Self-signed 인증서) 생성

실제 상황(상용화 경우)

CA기관으로부터 인증서를 받아서사용

인증서를 발급받을 서버가 Privatekey, CSR을 만들어서 CA인증기관한테 보내면, CA가 인증서를 만들어서 줌

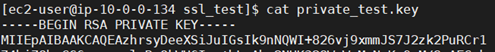

1) Private Key 생성 : openssl genrsa -out [private key이름.key] [비트수]

openssl genrsa -out private_key.key 2048

생성된 Private Key 확인 : cat [key이름.key]

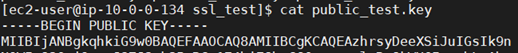

2) public Key 생성 : openssl rsa -in [private key이름.key] -pubout -out [public key이름.key]

openssl rsa -in private_test.key -pubout -out public_test.key

생성된 public Key 확인 : cat [key이름.key]

(추가옵션) Private key 암호화 해서 생성 : openssl genrsa –[암호화알고리즘] -out [key이름.key] [비트수]

openssl genrsa -aes256 -out private_key2.key 2048

(추가옵션) Private key 복호화 : openssl rsa -in [암호화key이름.key] -out [복호화key이름].key

openssl rsa -in private_key2.key -out private_key2_nopass.key

생성시 지정한 비밀번호 입력

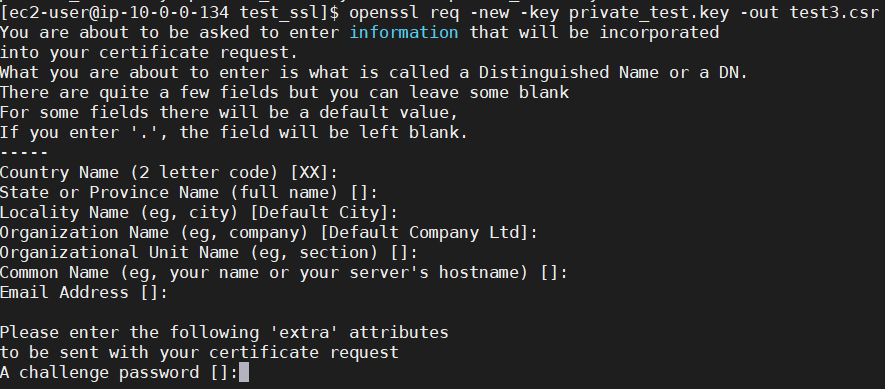

3) CSR 생성 : openssl req -new -key [private key이름.key] -out [CSR파일.csr]

openssl req -new -key private_test.key -out test.csr

인증서 생성하기 위해 인증기관한데 추가정보 입력

CSR : Public key인증서를 만들기 이전에 서버가 ca인증기관한테 보낼 신청서

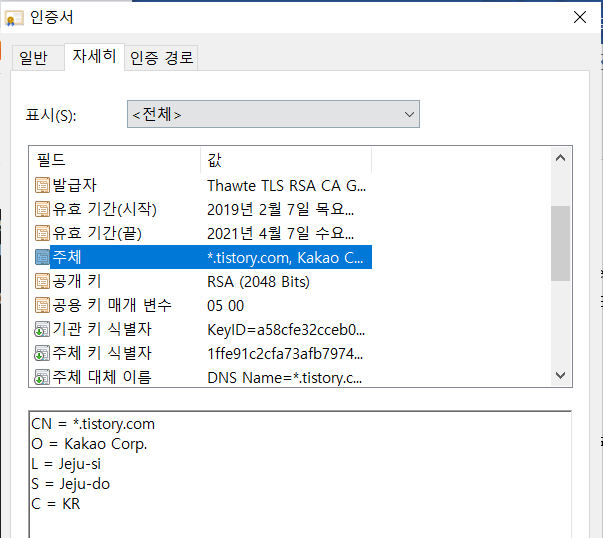

실제로 등록하는 정보 : 인증서에서 확인하는 정보들

Country Name(C)

State (S)

Locality Name(L)

Organization Name(O)

Common Name(CN) : 발급대상의 도메인명

4) CRT(인증서) 생성 : openssl req -new -x509 -key [private key이름.key] -out [CRT파일.crt]

openssl req -new -x509 -key private_test.key -out test.crt

Public Key 인증서 : 유효기간 안정하면 디폴트로 30일

(옵션) 유효기간 지정

openssl req -new -x509 -days [유효기간] -key [private_test.key] -out [test.crt]

5) private key는 자기가 보관함(pem키로 변환)

private key->pem키 : openssl rsa -in private_test.key -text > private_test.pem

crt -> pem키 : openssl x509 -inform PEM -in test.crt > crt_public.pem

2. 인증서 가져오기(import)

ACM이 발급해준 인증서가 아닌 외부에서 발급한 인증서를 가져오기

- 인증서본문 : CRT파일

- 인증서 프라이빗키 : Private key내용

- 인증서 체인: 체인파일내용

CA로부터 발급받은 인증서를 확인 할 때 인증서끼리 링크된 경로

방금 생성한 Self-signed 인증서는 자기자신만 rootCA로 있기 때문에 체인이 없음

3. 인증서 발급완료

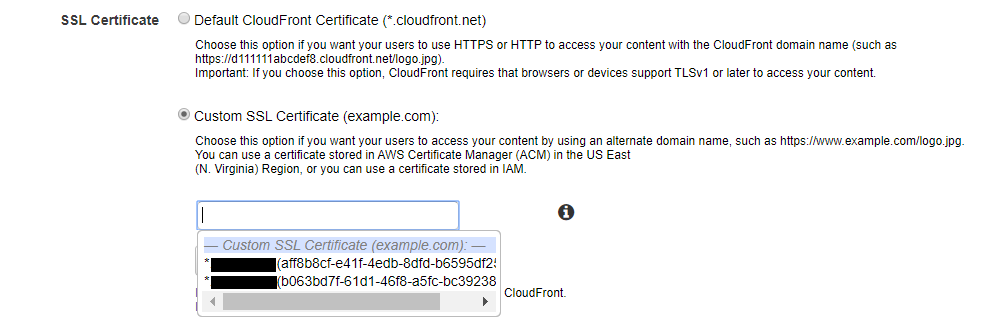

4. CF인증서 적용

버지니아 북부에서 생성한 ACM적용

식별자로 구분

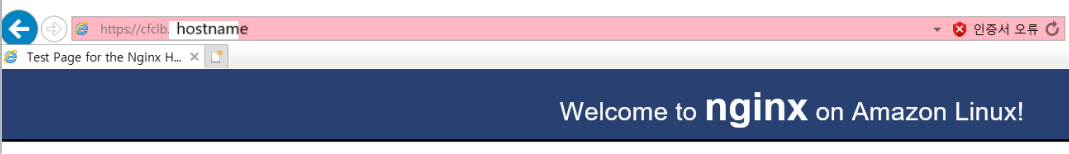

cf에 적용한결과

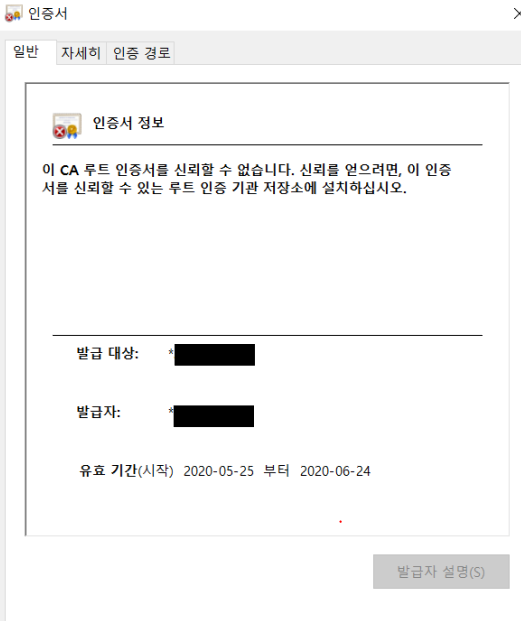

인증서 확인

인증서오류 : 현재 적용한 인증서를 웹브라우저가 가지고 있지 않아서 발생

'🌴 DevOps > Cloud' 카테고리의 다른 글

| [EBS] EBS 볼륨 EC2에 Attach(파티션생성/파일시스템생성/Mount) (0) | 2020.06.09 |

|---|---|

| [EBS] EBS 볼륨이란? 볼륨생성/연결하고, 루트 디바이스 정보확인 (0) | 2020.06.08 |

| [ACM] 공인인증서 ALB/CLB 적용 차이 (0) | 2020.05.28 |

| [ACM] 공인인증서 발급 및 CloudFront 적용 (0) | 2020.05.26 |

| [ACM] SSL인증서 개념 및 CA인증기관 (0) | 2020.05.26 |

| [Cloudwatch] Cloudwatch로 모니터링? Custom Metric 생성 (0) | 2020.05.18 |